Sieci bezprzewodowe Ethernet są dziś praktycznie wszędzie, w tym również w obszarach produkcyjnych. Stanowią wielkie udogodnienie, ale czy użytkownicy należycie je chronią?

Technologia Wi-Fi jest już wszędzie ? w domach, biurach i nawet w środowiskach przemysłowych. Stanowi obecnie szkielet komunikacji, a w większości przypadków łączności związanej z Internetem wyparła tradycyjny Ethernet przewodowy. Niejednokrotnie wyparła także komunikację opartą na sieciach komórkowych, ze względu na niższe koszty, lepsze działanie i oferowane lepsze zabezpieczenia.

Choć jednak może być wszechobecna, wydaje się, że mało ludzi naprawdę rozumie zasady jej działania oraz sposoby bezpiecznej komunikacji. Osobiste doświadczenia autoratego artykułu z pracy przy różnych działach produkcji pokazały, że odnosi się to w szczególności do zakładów przetwórczych.

Jak doszliśmy do tego punktu?

Historia Wi-Fi

Wi-Fi to, ściślej mówiąc, bezprzewodowa sieć lokalna (LAN) wykorzystująca standardy IEEE 802.11 ? ta specyficzna nazwa należy do przemysłowego stowarzyszenia Wi-Fi Alliance. IEEE (Instytut Inżynierów Elektryków i Elektroników) opublikował standard IEEE 802.11 w 1999 r., dostarczając pierwszy praktyczny mechanizm bezprzewodowej transmisji danych, ze stosunkowo wysokimi prędkościami (przynajmniej w tamtym czasie) od 1 do 2 Mbps. Bardzo szybko został on szeroko zaadaptowany, ponieważ większość dotąd istniejących sieci komunikacji danych była przewodowa.

Wi-Fi to, ściślej mówiąc, bezprzewodowa sieć lokalna (LAN) wykorzystująca standardy IEEE 802.11 ? ta specyficzna nazwa należy do przemysłowego stowarzyszenia Wi-Fi Alliance. IEEE (Instytut Inżynierów Elektryków i Elektroników) opublikował standard IEEE 802.11 w 1999 r., dostarczając pierwszy praktyczny mechanizm bezprzewodowej transmisji danych, ze stosunkowo wysokimi prędkościami (przynajmniej w tamtym czasie) od 1 do 2 Mbps. Bardzo szybko został on szeroko zaadaptowany, ponieważ większość dotąd istniejących sieci komunikacji danych była przewodowa.

Przed wprowadzeniem Wi-Fi komunikacja bezprzewodowa zwykle opierała się na firmowych, analogowych protokołach radiowych i była powolna. ?Wlokła się? z prędkością 9600 bps, czyli w lepiej porównywalnym formacie ? 0,0096 Mbps, co oznaczało że technologia Wi-Fi przynosiła ze sobą rozwiązania ponad sto razy szybsze. Ponadto w starszych systemach mało było wbudowanych protokołów integralności danych, co wymagało od użytkowników dodawania tych funkcji.

Dla zastosowań przemysłowych technologia Wi-Fi stworzyła potencjał do wdrażania zaawansowanej komunikacji o wysokiej prędkości transmisji danych, chociaż urządzenia końcowe nadal wykorzystywały głównie firmowe protokoły transmisji szeregowej. Bezpieczeństwo w tym punkcie nie było zbytnim problemem. Komunikacja w dużym stopniu odbywała się z punktu do punktu, przy użyciu jednostki RTU (Remote Terminal Unit ? jednostki końcowej zdalnego sterowania) z protokołem Modbus lub podobnego urządzenia. Nawet gdyby jakiś haker chciał zdezorganizować taki system sterowania, prawdopodobnie miałby mało transmitowanych danych wartych kradzieży.

Ewoluująca technologia

Ponieważ komputery osobiste PC oraz inne technologie informatyczne (IT) stawały się w automatyce przemysłowej coraz bardziej rozpowszechnione, technologia Ethernet wkroczyła do hal fabrycznych. Ethernet wykorzystujący protokół TCP/IP (Transmission Control Protocol/Internet Protocol ? protokół kontroli transmisji/protokół internetowy) stał się normą, ale nadal wraz z będącym nad nim firmowym protokołem przemysłowym, takim jak EtherNet/IP, Modbus TCP/IP, Profinet lub innym. Te sieci były bardzo podobne do tradycyjnych sieci biurowych, a sieci na poziomie przedsiębiorstwa stawały się w coraz większym stopniu połączone z sieciami przemysłowymi. Taka ewolucja technologii komunikacji sprzyjała skomunikowaniu strony przemysłowej, pozostającej dotąd w swego rodzaju stanie izolacji. Teraz było możliwe stworzenie bezpośredniej ścieżki od urządzania obiektowego najniższego poziomu, do sieci biurowej firmy.

Dostęp do danych i ich ewentualna kradzież z sieci przemysłowych stawała się odtąd łatwiejsza, ponieważ hakerzy mogli wykorzystać te same metody, których nauczyli się w sieciach biurowych. W większości środowisk wciąż jeszcze znajdowało się mało danych wartych kradzieży, hakerzy odkryli jednak, że sieci przemysłowe były często słabiej zabezpieczone niż sieci biurowe przedsiębiorstw. Mogli więc wykorzystać te same kanały, które utworzono do przesyłania danych dotyczących produkcji do systemów informatycznych na poziomie kadry zarządzającej ? zwykle okazywało się to całkiem proste.

Wprowadzanie Wi-Fi do fabryk

W większości środowisk przemysłowych zaczęto rozmieszczać urządzenia Wi-Fi, aby rozwiązywać specyficzne problemy związane z aplikacjami. Ogólnie urządzeniami tymi były proste łącza komunikacyjne typu point-to-point (punkt z punktem), stosowane tam, gdzie instalacja przewodowa okazywała się niepraktyczna lub zbyt droga. Nową technologię wykorzystywano w miejsce starszych systemów firmowych, ponieważ była od nich tańsza i łatwiejsza w obsłudze. Informatycy z korporacji zwykle nie mieli pojęcia, co się dzieje, chociaż te nowe zakładowe sieci przemysłowe mogły pokazywać się na listach dostępnych sieci w przypadku wykonania skanowania sieci bezprzewodowych.

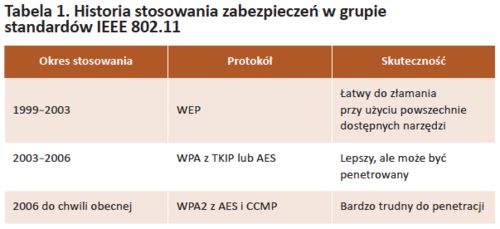

Wczesne sieci Wi-Fi miały opcję zabezpieczania, jednak zwykle domyślnie pozostawiano je niezabezpieczone, aby nie zawracać sobie głowy hasłami. Przed rokiem 2003 dostępnym standardem szyfrowania był WEP (Wired Equivalent Privacy ? prywatność równoważna przewodowej), zawarty w oryginalnym standardzie IEEE 802.11 i skierowany na rynki konsumenckie (patrz tabela 1).

Na początku prawdopodobnie łatwo było utrzymywać sąsiadów z dala od sieci domowych, jednak szybko opracowano narzędzia do włamywania. W roku 2003 pojawił się standard zabezpieczania WPA (Wi-Fi Protected Access ? dostęp do zabezpieczonej sieci Wi-Fi), wykorzystujący protokół TKIP (Temporal Key Integrity Protocol ? protokół integralności klucza tymczasowego). Kolejnym ulepszeniem było zastąpienie TKIP szyfrem AES (Advanced Encryption Standard ? standard zaawansowanego szyfrowania). Niedługo potem obydwa zabezpieczenia również zostały złamane.

W roku 2006 problem w znacznym stopniu rozwiązano, wraz z wprowadzeniem standardu WPA2. Wykorzystuje on AES oraz protokół CCMP (Added Counter Cipher Mode With Block Chaining Message Authentication Code Protocol ? protokół trybu licznika z kodem uwierzytelniania wiadomości za pomocą łańcuchów bloków), który zastąpił TKIP. Nawet ten standard szyfrowania okazał się jednak możliwy do złamania, chociaż wymagało to długiego czasu oraz dużego wysiłku, co większości hakerom zwyczajnie się nie opłacało.

<—newpage—>Praktyki zaniedbań w zakresie zabezpieczania sieci

Tak więc WPA2 rozwiązuje problem z hakerami, ale raczej technicznie, bo nie zawsze w praktyce. Większość routerów Wi-Fi została wyposażona w funkcje kompatybilności wstecznej, tak by użytkownik mógł skonfigurować ustawienia zabezpieczeń przy użyciu jednej z wcześniejszych technik.

Wysokiej klasy routery przemysłowe mogą pracować przez wiele lat nawet w bardzo wymagającym środowisku przemysłowym, tak więc łatwo znaleźć sprzęt zainstalowany w 2002 r., który działałby do dziś. Kilkunastoletni router oferuje jednak wyłącznie jedno ustawienie zabezpieczeń ? WEP, ponieważ w czasach jego produkcji tylko takie było dostępne. Wielu instalatorów tego sprzętu to fabryczny personel utrzymania ruchu, a nie pracownicy działu informatyki. Montują oni nowy router i konfigurują go dla WEP, aby dopasować istniejący sprzęt, nie zdając sobie sprawy z różnic w możliwościach zabezpieczeń. Cóż, zabezpieczenie to zabezpieczenie, dana sieć pokazuje się na liście dostępnych sieci jako zabezpieczona, tak więc jesteśmy ?kryci?.

Niektóre połączenia bezprzewodowe nie są nawet instalowane przez firmę. Serwisanci pracujący w fabrycemogą przecież podłączyć router bezprzewodowy do sterownika PLC lub sieci technologicznej Ethernet, aby pomóc w rozwiązaniu problemów. Firmyo wysokiej kulturze zabezpieczeń zabraniają tego rodzaju praktyk, jednak w wielu innych jest to powszechne zjawisko.

Sumienny technik po wykonaniu pracy upewni się, że stare urządzenie zostało usunięte, jednak jeżeli pozostawi je same sobie, przeważnie nie podejmie żadnych działań, aby je zabezpieczyć. Długo po wykonaniu pracy może więc ono pozostać i podłączone, i niezabezpieczone. A gdy jakiś haker odkryje taką małą i bezbronną sieć, będzie to oznaczało, że właśnie powstała nowa droga wejścia do sieci, a potencjalnie ? do całej infrastruktury informatycznej firmy.

Dlaczego zabezpieczanie jest takie ważne?

Haker próbujący włamać się do sieci jakiejś firmy zawsze zamierza iść po linii najmniejszego oporu, a podstawowym celem jest dla niego niezabezpieczona lub minimalnie zabezpieczona fabryczna sieć bezprzewodowa. Głównym ograniczeniem będzie konieczność zbliżenia się do zakładu na wystarczająco małą odległość, aby odebrać sygnał radiowy. Większość nadajników urządzeń sieciowych emituje jednak sygnał o zasięgu wykraczającym poza ogrodzenie fabryki, więc dla hakera jego wyłapanie może być wprawdzie niewygodne, ale zazwyczaj nie stanowi poważnego problemu.

Haker próbujący włamać się do sieci jakiejś firmy zawsze zamierza iść po linii najmniejszego oporu, a podstawowym celem jest dla niego niezabezpieczona lub minimalnie zabezpieczona fabryczna sieć bezprzewodowa. Głównym ograniczeniem będzie konieczność zbliżenia się do zakładu na wystarczająco małą odległość, aby odebrać sygnał radiowy. Większość nadajników urządzeń sieciowych emituje jednak sygnał o zasięgu wykraczającym poza ogrodzenie fabryki, więc dla hakera jego wyłapanie może być wprawdzie niewygodne, ale zazwyczaj nie stanowi poważnego problemu.

Jeśli haker może tylko dosięgnąć izolowanej sieci przemysłowej zakładu, to ilość potencjalnych szkód powinna być ograniczona. Poważniejszy kłopot jest wtedy, gdy skuteczne włamanie do sieci fabryki toruje drogę do korporacyjnych sieci biurowych, gdzie przechowuje się znacznie bardziej wartościowe dane.

Połączenie pomiędzy siecią przemysłową a sieciami biurowymi korporacji pozwala na przepływ danych w łańcuchu informacji. Przepływ w dół powinien być ograniczony, w celu uniknięcia wszelkiej możliwości ingerencji kogoś z biura w ustawienia sieci przemysłowej w fabryce oraz zabezpieczenia się przed hakerami wchodzącymi do sieci przemysłowej z sieci biurowej korporacji. Jednak niektóre firmy albo chcą, albo potrzebują komunikacji w obu kierunkach, np. w celu pobierania pożądanych instrukcji produkcyjnych.

Większość grup informatyków w korporacjach umieszcza specjalne bariery pomiędzy sieciami biurowymi a przemysłowymi, przeważnie firewalle, tzw. strefy zdemilitaryzowane (demilitarized zone, DMZ) lub specjalne serwery, aby kontrolować to, co przepływa w tę i z powrotem. Jednak, jak wspomniano, zazwyczaj koncentrują się oni w znacznie większym stopniu na ruchu sieciowym w dół ? od sieci biurowej do przemysłowej ? i mogą nie być równie czujni, monitorując komunikację w odwrotnym kierunku.

Ponadto, jeżeli osoby odpowiedzialne za konfigurację tych systemów nie mają dużej wiedzy o sieciach przemysłowych i szeroko stosowanym sprzęcie produkcyjnym, to reguły kontroli ruchu sieciowego są rzadko konfigurowane tak, jak być powinny. Dlatego, jeśli haker chce dokonać inwazji na większy system poprzez przemysłową sieć Wi-Fi, to często potrzebuje tylko znaleźć się fizycznie wystarczająco blisko, aby ustanowić komunikację. Jeśli uda mu się wejść do sieci korporacji i ma odpowiednie umiejętności, może być w stanie stworzyć sobie furtkę i kolejne ?wizyty? składać przez Internet.

Jeżeli zabezpieczenie sieci biurowej jest zbyt silne, aby haker był w stanie utworzyć sobie nowe wejście, może on zainstalować w pobliżu fabryki jakieś małe urządzenie zdolne do komunikacji z siecią Wi-Fi, a następnie przesyłać informacje do wygodniejszych lokalizacji, wykorzystując połączenie komórkowe. Istniejewiele sposobów ustanowienia bardziej trwałego punktu zaczepienia w sieciach korporacyjnych za pomocą sieciWi-Fi.

Co w sieciach fabrycznych wymaga zabezpieczenia?

Jednym z powszechnych tematów w dyskusji na temat cyberbezpieczeństwa jest konieczność ochrony wrażliwych danych dotyczących produkcji. Informacje pochodzące z fabryki w niektórych sytuacjach mogą być naprawdę bardzo wartościowe, np. jeżeli dotyczą krytycznego programowania obróbki CNC części lotniczych czy ściśle strzeżonych procesów chemicznych.

Jednak dane dostępne w większości operacji produkcyjnych ? takie jak np. temperatury reaktora lub liczba sztuk wyrobów wychodzących z prasy tłoczącej podczas zmiany roboczej ? nie będą wystarczająco wartościowe, aby je wykraść. Dlaczego więc hakerzy włamują się do sieci przemysłowych?

Niektórzy z nich po prostu chcą w jakiś sposób zakłócić produkcję , wyłączyć krytyczny element sprzętowy, skasować program ze sterownika PLC lub nawet otworzyć niewłaściwy zawór, aby spowodować katastrofę ekologiczną. Takie sytuacje są możliwe, ale trzeba wobec nich zachować dystans. W najgorszym razie co może bowiem zrobić cyberprzestępca? Jeśli system sterowania w fabryce da się obsługiwać w taki sposób, że stwarza problemy BHP, oznacza to, że został źle zaprojektowany i powinien być ponownie poddany ocenie i weryfikacji. Jeśli operatorzy fabryczni pracujący w sterowni albo cyberprzestępcy operujący z zewnątrz są w stanie stworzyć sytuację realnego zagrożenia, a odpowiednie systemy nie mogą przywrócić w fabryce stanu bezpieczeństwa, to znaczy, że mamy do czynienia z czymś drastycznie nieprawidłowym. W dobrze zaprojektowanym systemie sterowania haker może wprawdzie wywołać bezpośrednie problemy, ale niepozostawiające długotrwałych efektów.

Jednak takie zdystansowane i wyważone spojrzenie nie może oczywiście być usprawiedliwieniem dla pozostawienia fabrycznej sieci w stanie niezabezpieczonym, w szczególności sieci bezprzewodowych. Plan obrony związany z cyberbezpieczeństwem powinien zawsze odzwierciedlać wartość tego, co ma być chronione. Poszczególne aspekty bezpieczeństwa prawidłowo zaprojektowanego systemu sterowania powinny być praktycznie niemożliwe do zakłócenia, zarówno przez zamierzone działania, jak i błąd ludzki.

Jakie jest rozwiązanie?

Rozwiązanie omawianego problemu wymaga dodatkowego nakładu pracy, a personel fabryki powinien zwracać na kwestie zagrożenia szczególną uwagę. Poniżej podajemy kilka zalecanych procedur. Należy:

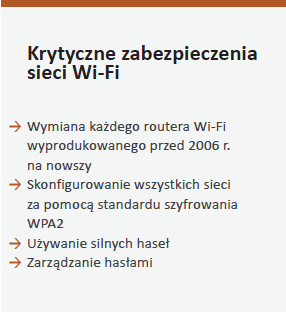

-> wymienić każdy router Wi-Fi wyprodukowany przed 2006 r. ? starsze modele mogą działać doskonale, ale jeżeli nie obsługują standardu WPA2, powinny być wymienione na urządzenia produkowane obecnie. Ponadto routery wyprodukowane w 2006 r. niekoniecznie są w stanie obsługiwać WPA2 ? należy to sprawdzić;

-> skonfigurować wszystkie sieci za pomocą standardu WPA2 ? jeżeli wszystkie routery obsługują już WPA2, należy uczynić go protokołem domyślnym i wprowadzić to rozwiązanie we wszystkich routerach;

-> używać silnych haseł ? routery powinny wymagać haseł do ich konfiguracji, i to skutecznych. Elementami krytycznymi są długość i urozmaicenie hasła. Im więcej znaków różnych typów, tym lepiej, hasło zaś powinno składać się z minimum szesnastu znaków. Zawarcie w hasłach cyfr i symboli może pomóc, ale największe znaczenie ma sama liczba znaków hasła. Pomóc może tworzenie fraz, np. hasło ?MójDomMaPurpuroweOkiennice? zawiera aż 26 znaków, ale nadal jest łatwe do zapamiętania i wpisania;

-> zarządzać hasłami ? nie pomoże nawet najlepsze hasło, jeżeli jest zapisane na karteczce przyklejonej do routera. Wszystkie hasła powinny być zanotowane na papierze i przechowywane gdzieś poza fabryką. Ktoś w biurze powinien też mieć je w bezpiecznym segregatorze. Zarządzanie hasłami musi obejmować natychmiastową zmianę haseł i loginów, gdy znający je pracownik opuszcza firmę. Nie należy czekać na lepszą chwilę; trzeba zmienić hasło jak najszybciej po odejściu danej osoby. Zwłaszcza niezadowolony ex-pracownik jest dalece bardziej niebezpieczny od najlepszego hakera, ponieważ ma gruntowną wiedzę na temat tego, jak wszystko działa w zakładzie i jak jest skonfigurowane. Uważający się za skrzywdzonego były pracownik, który daje wskazówki doświadczonemu hakerowi, to najgorsza kombinacja z możliwych.

Wymienione środki bezpieczeństwa są skuteczne, proste do wdrożenia, niedrogie i mogą być zrealizowane przez personel fabryki, bez wprowadzania do obsługi procesu informatyków. Pamiętajmy, że gdy osoby odpowiedzialne za sieć Wi-Fi przedsiębiorstwa i inne sieci potrafią utrzymać odpowiedni poziom bezpieczeństwa, wnoszą naprawdę ważny wkład w działalność firmy.

Autor: Inż. Bruce Billedeaux jest starszym konsultantem firmy Maverick Technologies.

Tekst pochodzi z nr 5/2016 magazynu "Control Engineering". Jeśli Cię zainteresował, ZAREJESTRUJ SIĘ w naszym serwisie, a uzyskasz dostęp do darmowej prenumeraty w formie drukowanej i/lub elektronicznej.